Zombiszámítógépek támadhattak a magyar kormányra

Még egyeztetés alatt áll a Pintér-csomagnak is nevezett, mintegy két tucat törvényt érintő intézkedési javaslat. A végleges koncepciót a héten kapják meg az ellenzéki pártok, és a jövő héten kezdődik az ötpárti egyeztetés.

Technikai szempontból két fontos pontja is van:

Az eset úgy két éve történt

Eszembe jutott, hogy később egy másik dokumentumra is szükségem lesz, aminek szintén nem tudom a nevét, ezért a letöltésekhez akartam ugrani, hogy megkeressem. A böngésző címsorából kitöröltem a /dokumentum_neve.pdf részt, és átugrottam www.honap_neve.hu/Download linkre. Arra számítottam, itt majd látok egy listát a letölthető dokumentumok linkjeivel.

Nem ez történt.

Legnagyobb döbbenetemre az oldalt kiszolgáló Apache webszerver gyökérkönyvtárát láttam a képernyőn. Normál esetben ezt csak a rendszergazda láthatja, miután egy jelszóval belép az adminisztrációs felületre.

Egy hibás konfiguráció által gyakorlatilag megvalósítottam az URL-átugrásos támadást. Ha jól van beállítva minden, akkor az 'Az oldal nem elérhető' üzenetet kellett volna látnom.

Bármit megnézhettem volna, amit csak akarok.

Szerencsére bizalmas adatok nem voltak az oldalon. Mindenesetre megkerestem az üzemeltető elérhetőségét, és jelentettem a hibát. A biztonsági rést pár órán belül javították, és levélben megköszönték a segítségemet” – mesélte olvasónk.

Az eset azonban nem egyedi. Még hackernek sem kell lenni, elég csak böngészni. A Google keresőből többször nyíltak már meg olyan oldalak, amelyeknek nem szabadott volna publikusnak lenniük. A honlaptulajdonosok nem veszik elég komolyan a biztonságot.

Pedig a könyvtárakhoz való hozzáférést be lehet állítani, jelszóval védeni, IP-cím szerint szűrni, egyedi hibaoldalakat létrehozni, ami jelzi, ha a látogatónak nincs jogosultsága megtekinteni egy dokumentumot.

Azt is meg lehet adni, hogy mely könyvtárakat ne indexeljék a keresők, így a nem publikus fájlokat, aloldalakat alapból nem dobják ki az olyan sokak által használt keresők, mint a Google vagy a Yahoo.

A biztonsági rést egy magyar kormányzati oldalon találták, és azóta persze befoltozták. „Ez az egyik legtriviálisabb hiba.

Ha megkérdezi az első éves hallgatókat az informatikai karon, hogy mik a legegyszerűbben elkövethető biztonsági hibák, akkor ezzel fogják kezdeni”

A rendszereket ugyanis a legtöbb esetben gyári beállításokkal szállítják le, hogy az adott üzemeltető maga állíthassa be a jogosultságokat, jelszavakat. „Ha a sérülékenységet folyamatosan és ciklikusan ellenőrzik, ezek a hibák kiszűrhetők.”

„A kormányzati informatikai hálózatot a múlt hét végén ennél sokkal komolyabb támadás érte. Egyetlen nap alatt mintegy 62 ezer támadást hajtottak végre külföldi szerverekről. A kormány és a Magyar Tudományos Akadémia (MTA) oldala is elérhetetlenné vált” – mondta el Bakondi György. A miniszterelnök belbiztonsági tanácsadója szerint a támadás nagyfokú szervezettségre utal.

A néhány tízezres nagyságrendű lekérdezés nem tűnik egy nagyon komoly támadásnak. Ezen rendszereknél csak több tízmilliós lekérdezésnek kéne gondot okozni – mondta a Kürt szakembere. „Én inkább beállítási hibát sejtek a háttérben.”

Igen, valóban bírnia kell egy Kormány.hu oldalának többmilliónyi lekérdezést, de!

„A 62 ezer forrás IP-cím nem feltétlenül azt jelenti, hogy egy időben, egy számítógép egy lekérdezést végzett. Ha van egy számítógépem, amin a böngészőben megnyitok négy lapot, mindegyiken ugyanazt az oldalt, akkor én egy IP-cím vagyok, mégis egyszerre négy lekérdezést végeztem párhuzamosan, egy időben. A számokkal csínján kell bánni” – magyarázta

Krasznay Csaba, a BalaBit termékmenedzsere.Az információk alapján arról van szó, hogy 62 ezer különböző IP-címről jött folyamatos, klasszikus túrterheléses támadásra (DDoS) utaló jel. Ez pedig tényleg nagyfokú szervezettségre utal. Azt jelenti, hogy valaki(k) – a legegyszerűbb script kiddiektől kezdve az államilag szponzorált, fenntartott hackercsoportokig lehetett bárki –

Script kiddie-k

Általában olyan, komoly szaktudással nem rendelkező, a kifejezés nevéből is adódóan fiatalok, akik hackerek által megalkotott eljárások alapján, mások által megírt programokat (szkripteket) használnak arra, hogy adott hálózatokat megzavarjanak, rendszereket feltörjenek, adatokat szerezzenek meg, kárt okozzanak. A mozgatórugó legtöbb esetben az elismertség. Viszont szaktudás hiányában a nyomaikat sem tüntetik el, így a hatóságok is könnyebben rájuk akadnak. Bár nem feltétlen áll szándékukban a károkozás, ettől függetlenül felelősségre vonhatóak tetteikért.Túrterheléses támadást már több ország és nemzetközi szervezet elszenvedett. Ezen tapasztalatok alapján, ha valóban külföldi elkövetők támadták a magyar oldalakat is, akkor kicsi a valószínűsége, hogy meglesz az elkövető.

„Ha megfertőzött számítógépek voltak,

a felhasználó otthon ül a gépe előtt, és nem is tudja, hogy az közben a Kormány.hu oldalát támadja.

Hírszerzési és diplomáciai forrásokat vetnek be inkább, illetve ha hacktivista csoport követte el a támadást, akkor a közösségi oldalon megosztott nyilatkozatok segíthetnek a felderítésben.

Ha olyan IP-címekről, számítógépekről követték el az akciót, a melyek korábban más támadásban is részt vettek, akkor legalább sejteni lehet az elkövetői kört.

A szakértő szerint egy túlterheléses támadásnak számos célja lehet:

Egy támadást könnyű elhárítani, de egy túrterheléses támadásnak mindig két-három hulláma van. Ha egy szolgáltatást hamar sikerül helyreállítani, nem biztos, hogy a támadó elérte a célját. Ha kiterjedtebb, nagyobb szereplőről – kormányzati oldalak, szolgáltatók – beszélünk, könnyen lehet találni új célpontot. „A tapasztalat viszont azt mutatja, hogy egy-két hétnél tovább nincs értelme fenntartani a folyamatos támadást. Annyi idő alatt általában eléri a célját az elkövető” – mondta Krasznay Csaba.

A civil szakértők általában egy háttérben megbújó második támadást (például adatlopást) feltételeznek a DDoS támadások mögött. Ez a tipikus cover channel attack, azaz rejtett csatornán történő támadás. „Ez egy nagyon régi taktika.

Konkrét, és főleg elismert példa viszont kevés van.”

Ha történt is adatlopás a magyar portálok ellehetetlenítése közben, azt legfeljebb akkor tudjuk meg, ha a támadók közzéteszik az adatbázist, vagy bejelentik egy közösségi oldalon.

Példaképp ott van Törökország esete, ahol mintegy 50 millió ember személyes adatai kerültek ki az internetre. Ha igaznak bizonyul az adatlopás, az a teljes török lakosság kétharmadát érintheti.

Tavaly húszezer FBI-alkalmazottjának és az amerikai belbiztonsági minisztérium (DHS) kilencezer alkalmazottjának adatait lopták el, majd osztották meg az interneten. A hackerek Twitteren azt állították, az amerikai igazságügyi minisztérium feltörésével szerezték meg az adatokat.

„Ezen információk nem azért kerülnek ki az internetre, mert nem gondoskodnak az adatok védelméről, hanem lehet, hogy éppen

egy másik támadás elhárításával voltak elfoglalva a biztonsági szakemberek, miközben a támadást végrehajtották”

Nemzeti távközlési gerinchálózat

Azon informatikai rendszerek, amelyek például az okmányirodákat, kormányhivatalokat, kormányablakokat szolgálják ki, internettől zárt rendszerek.Amikor a Kormány.hu és az MTA oldala elérhetetlenné vált, vélhetően behívták az ügyeletet,

felállt egy operatív törzs.

Az, hogy a kormányzati oldalon hány ember dolgozik a hálózat védelmén, csak megbecsülni lehet, lévén a kibervédelmi intézet a titkosszolgálat alá tartozik. Példaképp az egyik legnagyobb angol banknál több mint ezer információbiztonsági szakember dolgozik.

„Csak ahhoz, hogy egy 7/24-es ügyeletet fenn lehessen tartani, kell egy-egy ember, aki tudja fogadni, értelmezni és elemezni az eszközöket. Ez egy kisebb szervezetnél is 9–20 főt takar” – mondta Krasznay Csaba.

A Kormány.hu-t ért támadás elhárításán 24 órában dolgozhattak a szakemberek. Rögtön számolni kell egy túlóraköltséggel. A támadás teljes összege ilyenkor az emberi és helyreállítási költségekből tevődik össze. Ha történt adatsérülés, akkor azt mentésekből vissza kell állítani. Ez is több napos-hetes munka.

Ha egy olyan piaci szereplőt, szolgáltatót ér hasonló támadás, amelynek nincs megfelelő háttér-infrastruktúrája, akkor bérelni kell erőforrást. „Ez tud még masszív költséget okozni.

Amerikai cég esetén ez dollárszázezreket visz el.”

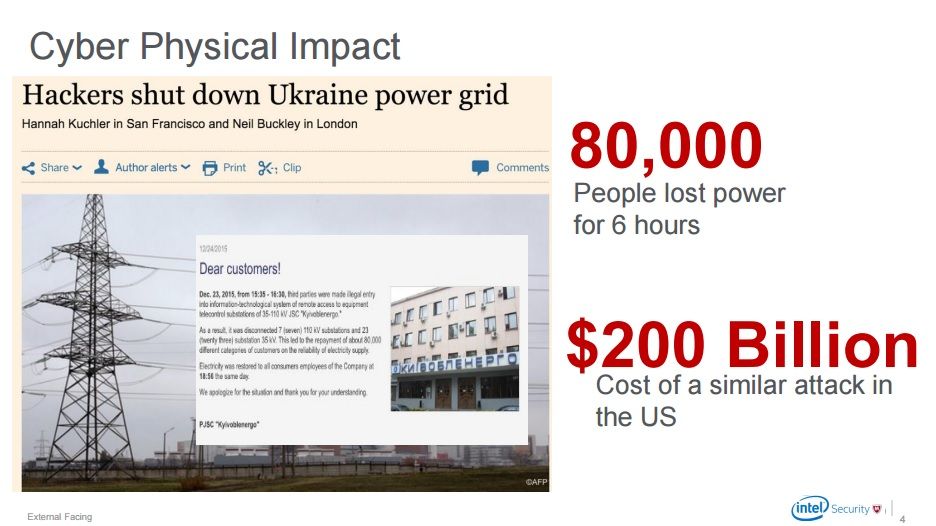

A legutóbbi komoly, kritikus infrastruktúra elleni támadást 2015 decemberében követték el. Kibertámadás következtében több mint 225 háztartás maradt áram nélkül Ukrajnában több mint hat órán keresztül. Egy hasonló támadás költsége az Egyesült Államokban 200 milliárd dollár lenne, mondta Maurice Cashman, az Intel Security szakembere a budapesti IDC IT Biztonság konferencián.

Maga az NSA egykori igazgatója, Keith Alexander is úgy nyilatkozott 2012-ben:

tízből hármas Amerika felkészültsége

egy, a kritikus infrastruktúrát célzó, nagyszabású kibertámadás ellen. Akkor vajon Magyarország hogyan áll e téren?

Cégek is hekkelhetik a magyar rendszereket

A magyar kormányzati hozzáállás vezető Európában, mondta Márton Miklós. Az információbiztonsági törvény megnevezi azon rendszereket, adathalmazokat, amelyeket kiemelten kell védeni, illetve előírja, hogy az ilyen információt üzemelő szervezetek hogyan tudják csökkenteni a kockázatokat. A kiemelt intézmények rendszereinek sérülékenységét folyamatosan vizsgálják, etikus hekkelik.Egy kritikus infrastruktúra, szolgáltatás esetén rendkívül fontos az időtényező, hogy minél előbb helyreálljon a rendszer. „Ha péntek este egy Kormány.hu oldalát éri támadás, az nem egy olyan szolgáltatás, amit azonnal vissza kell állítani. Üzemeltetés szempontjából viszont fontos a presztízs.

Nem véletlen, hogy maga a miniszterelnök belbiztonsági tanácsadója, Bakondi György kapta meg a nyilatkozati jogot”

A legnagyobb probléma mindig az ember. Az elmúlt egy-két évben egyre inkább megmutatkozott, hogy a legtöbb támadás – akár Magyarországon is – emberi felkészületlenségből, tudatlanságból, rosszindulatból, hibákból ered.

A magyar törvénykezés is arra koncentrál, hogy a felhasználói tudatosságot erősítse, és ezt megpróbálja műszaki oldalról is támogatni.

A mai napig tízből nyolc ember megadja a jelszavát, adatait,

Mindkét szakértő a felhasználóbiztonsági tudatosság hiányát hangsúlyozta. „Ahogy ebéd előtt kezet mosunk, olyan szintre kéne eljutni az informatikában. Mielőtt bárhová kattintunk, feltételezzük, hogy ott is fertőzések lehetnek, akár csak a mosdóban.”

Most kezd kidomborodni, hogy mennyire informatikafüggők lettünk. A világnak nincs már olyan területe, ami ne támaszkodna a technikára. A napi sajtó tele van hackertámadásokkal.

A Snowden-féle szivárogtatásokkal 2013-ban jelentős hátrányba kerültek a kibertámadásokkal foglalkozó védelmi, nemzetbiztonsági, rendvédelmi szervek.

„A támadó oldal most előnybe került, a védelmi oldalnak fel kell zárkóznia” – mondta Krasznay Csaba.

Védelmi szinten a legkomolyabb lemaradás az, hogy nincs elég szakember. „Az eszközt azt meg lehet venni. Erre pedig egyre nagyobb forrást biztosít a világ összes országa, szervezete. A szakembert, akit le lehet ültetni, hogy a rendszer védelmét biztosítsa, azt előtte képezni kell” – mondta a BalaBit termékmenedzsere.

Ezt erősíti meg az IVSZ és az NFM közös kutatása is:

Magyarországon jelenleg mintegy 22 ezer IT-szakember hiányzik,

az Európai Unióban 2020-ra egymillió fős szakemberhiánnyal számolnak. A magyar digitális oktatási stratégia létrejötte egyre égetőbb.